Comment pirater un compte Twitter et sms d’un smartphone

Les avantages et les dangers des messageries sur smartphone telles que Twitter sont décrits dans cet article sur comment pirater un compte Twitter. Et cela vous pouvez le faire et le gérer grâce à un logiciel espion de smartphone. Car c’est l’application la plus populaire, la plus utilisée pour les échanges de messages et le partage à l’échelle mondiale. Étonnamment, un petit réseau social et donc devenu un moyen de communication géant et donc ensuite il a fait son apparition dans les smartphones.

Quelle est cette application ? Oui, c’est Twitter !

Avec environ 20 milliards de messages échangés chaque jour, c’est certainement une application massive à prendre en compte. Cette plate-forme est populaire pour la plupart des utilisateurs de smartphone. Pour sa performance, car il est rapide et c’est donc facile d’échanger des messages, mais aussi pour l’utilisation d’Internet qui est presque gratuit. C’est donc idéal pour savoir comment retrouver un mobile.

L’engouement Twitter : Avantages et inconvénients

L’application utilisée par les twittos est à peu près tout ce que les autres réseaux sociaux et les logiciels de messagerie ont à offrir. Seulement c’est avec des fonctions plus récentes et plus évoluées. Pour les smartphones, une nouvelle application entraîne une concentration. De plus, l’appli propose des fonctionnalités telles que : le partage social, comme celles des photos et vidéos sont pratiquement illimitées. L’utilisation en système de messagerie est donc beaucoup plus facile sur Twitter. De plus, tous ces passionnantes fonctions du logiciel, disponible dans les versions gratuites et payantes, améliorent les fonctionnalités de base. Ainsi, ils se sont engagés que ce sera certainement l’application la plus attrayante des applications qu’on voudrait avoir. Tout pour la faire utiliser par la plupart des utilisateurs de smartphone. Cela leur permettrait d’être tout le temps sur cette application pour pirater un Twitter. Mais lorsqu’une application devient une dépendance pour de nombreux utilisateurs, les problèmes arrivent !

Comment pirater un compte Twitter

Dans le monde actuel, où la plupart des téléphones sont des smartphones, même les espaces de travail et les bureaux sont devenus virtuels et mobiles. Étant donné que beaucoup de bureaux et d’entreprises offrent à leurs employés des cellulaires d’entreprises pour les surveiller et voir s’ils restent sur la bonne voie avec les projets en cours, il y a de plus en plus besoin de les encadrer. Car c’est la société qui est responsable et doit si besoin payer tous les frais. Vraiment à bout, certains employés, hors de cette dépendance aux applications, peuvent voir leur productivité baissée à cause du fait qu’ils ne sont pas surveillés via leurs téléphones. Alors que c’est nécessaire, car ces téléphones sont destinés à des fins commerciales uniquement, même s’ils peuvent avoir accès à des applications ludiques comme Twitter ou autres. Dans ce cas le logiciel espion de téléphone portable, tel que logiciel pour pirater Twitter peut être utilisé.

Surveiller les gens avec un logiciel pour pirater un compte Twitter

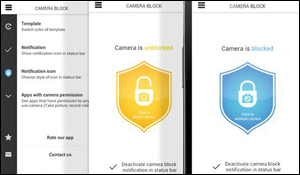

Le logiciel espion pour WhatsApp est l’une des applications de surveillance les plus utilisée pour les téléphones mobiles, ce qui contribue à veiller sur Twitter ! Et c’est un bien, car il est assez avancé en terme technique. Que ce soit pour les employeurs qui ont besoin de contrôler la productivité et la performance des employés ou tout simplement pour les parents qui ont besoin de savoir ce que leurs enfants font en ligne avec leurs téléphones, cela fonctionne très bien pour tous. Voici toutes les fonctionnalités que ce software pour pirater Twitter vous propose :

– Surveillance GPS, enregistrement d’appel

– Affichage de l’historique de navigation Web

– Affichage des messages et documents échangés

– Surveillance des Twitter uniquement

Pirater un mot de passe Twitter

Étant donné que de nombreuses sociétés utilisent également Twitter pour des conversations d’affaires, la surveillance des téléphones pour cette application peut aider les employeurs pour vérifier si les messages non autorisés ou confidentiels ont été échangés. Et ceci même si toutes les données ont été supprimées ou modifiées. Et les parents peuvent savoir ce que leurs enfants ont partagé et avec qui ils ont le plus bavardé et qui ils ont contacté. S’ils trouvent quelque chose de répréhensible et de problématique, ils peuvent prendre des mesures avant qu’il ne soit trop tard ! Pour les employeurs et les parents, ce système pour pirater un compte Twitter est donc vraiment très maniable pour surveiller les choses et voir s’ils sont sur la bonne voie, que ce soit en affaires ou pour les enfants.

Comment pirater un compte Twitter avec un logiciel espion

Twitter est devenu de nos jours un réseau social incontournable, utilisé par de nombreux célébrités ou personnalité publique. Bien sécurisé avec un bon chiffrement, beaucoup d’informations et de données y transitent ainsi au quotidien. Si vous êtes tenter de les pirater, vous pouvez utiliser un logiciel espion gratuit pour hacker un compte. Voici comment faire le piratage d’un compte Twitter:

Vous pouvez télécharger le logiciel indétectable pour hacker un compte. Parmi les meilleurs logiciels, il vous permet d’intercepter des mots de passes et à des données et informations normalement privées. Ce logiciel de surveillance offre des fonctions telles que espionner un téléphone portable pour accéder aux comptes, lire les messages, les recherches par mots-clés, et des rapports téléchargeables.

Le logiciel espion vous permet, avec une procédure, très simple, légale et sous anonymat d’accéder au compte Twitter d’un employer et son adresse, à son insu, par exemple de surveiller ces agissements. Le logiciel est également indétectable et assure en option de contrôle à distance des activités web et réseaux tels que Twitter entre autres. Il vous donne un historique des navigations et des messages textes de votre cible.

Et dans le cas où il vous est nécessaire d’analyser les zones d’alerte GPS d’un tel Gsm Echo, pour découvrir comment pirater un compte Twitter et de localiser un numéro de portable à distance, c’est à coup sûr l’achat d’un logiciel espion fait pour observer tout en restant à distance qui est sans doute ce que vous pourrez installer. Car, comme vous l’avez compris ce logiciel informatique pourra fonctionner dans le système d’exploitation de tous ses téléphones Gsm, par exemple son Hisense C1 ou bien pour un Samsung Galaxy J3, mais aussi une tablette tactile de marque Apple iPad Pro 10.5 4G 2017. Et ceci en étant discret.

Suite à ce texte, si vous êtes sur ce site Internet c’est que vous êtes en recherche de sites sur des applications de géolalisation très facile à utiliser, afin de récupérer de votre appartement un Gsm Desire C qui est localisé en Lettonie ou bien en Andorre, cliquez pour fouiller le comparatif qui permet de savoir comment pirater un compte Twitter sur la page http://www.localiserunportable.com/comparatif. Alors n’hésitez pas plus, car vous pourrez y voir, en détail, la liste des softwares d’espionnage destiné au Gsm compatibilité GPS. Avec ces logiciels de surveillance, il sera possible de trouver la géolocalisation d’un Gsm 6220c Vert, lire les données de l’historique des applications tel que Hangout et aussi épier, à distance, depuis votre ordinateur PC ou Mac la copie des discussions WhatsApp ou activer une surveillance des SMS. Et dans le cas où vous avez des interrogations, particulièrement si vous êtes proche de Lanaken en Belgique, bénéficiez si besoin de notre contribution qui se trouve plus bas de ce texte sur le fait de savoir comment pirater un compte Twitter facilement.

Partager la publication "Comment pirater un compte Twitter et sms d’un smartphone"